Stories

-

![المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر]()

المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

RT STORIES

CNN: وفد قطر المفاوض لا يزال في طهران

![CNN: وفد قطر المفاوض لا يزال في طهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن استهداف مواقع "مهمة" للجيش الأمريكي في الأردن

![الحرس الثوري الإيراني يعلن استهداف مواقع "مهمة" للجيش الأمريكي في الأردن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إثر هجمات إيرانية.. الكويت تعلن إغلاق أجوائها مؤقتا

![إثر هجمات إيرانية.. الكويت تعلن إغلاق أجوائها مؤقتا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن استهداف 18 موقعا عسكريا أمريكيا في 3 قواعد جوية

![الحرس الثوري الإيراني يعلن استهداف 18 موقعا عسكريا أمريكيا في 3 قواعد جوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"الأمن القومي" في البرلمان الإيراني: لن تقتصر الحرب هذه المرة على المنطقة

!["الأمن القومي" في البرلمان الإيراني: لن تقتصر الحرب هذه المرة على المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية تعلن بدء ضربات ضد أهداف إيرانية

![القيادة المركزية الأمريكية تعلن بدء ضربات ضد أهداف إيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

تضارب بشأن وقوع اشتباكات أمريكية إيرانية في الخليج.. وانفجارات وتفعيل للدفاعات الجوية داخل إيران

![تضارب بشأن وقوع اشتباكات أمريكية إيرانية في الخليج.. وانفجارات وتفعيل للدفاعات الجوية داخل إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بحرية الحرس الثوري الإيراني: استهداف سفنتين مخالفتين كانتا بصدد عبور مضيق هرمز بشكل غير قانوني

![بحرية الحرس الثوري الإيراني: استهداف سفنتين مخالفتين كانتا بصدد عبور مضيق هرمز بشكل غير قانوني]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

نيويورك تايمز: تراجع فرص التوصل إلى اتفاق أمريكي إيراني بعد مغادرة وفد قطر لطهران دون إحراز تقدم

![نيويورك تايمز: تراجع فرص التوصل إلى اتفاق أمريكي إيراني بعد مغادرة وفد قطر لطهران دون إحراز تقدم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري: نحذر أي سفينة من مغادرة الخليج وبحر عمان.. الاقتراب من مضيق هرمز يعد تعاونا مع العدو

![الحرس الثوري: نحذر أي سفينة من مغادرة الخليج وبحر عمان.. الاقتراب من مضيق هرمز يعد تعاونا مع العدو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"خاتم الأنبياء": القوات المسلحة الإيرانية سترد بقوة على أي عدوان أمريكي في المنطقة

!["خاتم الأنبياء": القوات المسلحة الإيرانية سترد بقوة على أي عدوان أمريكي في المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

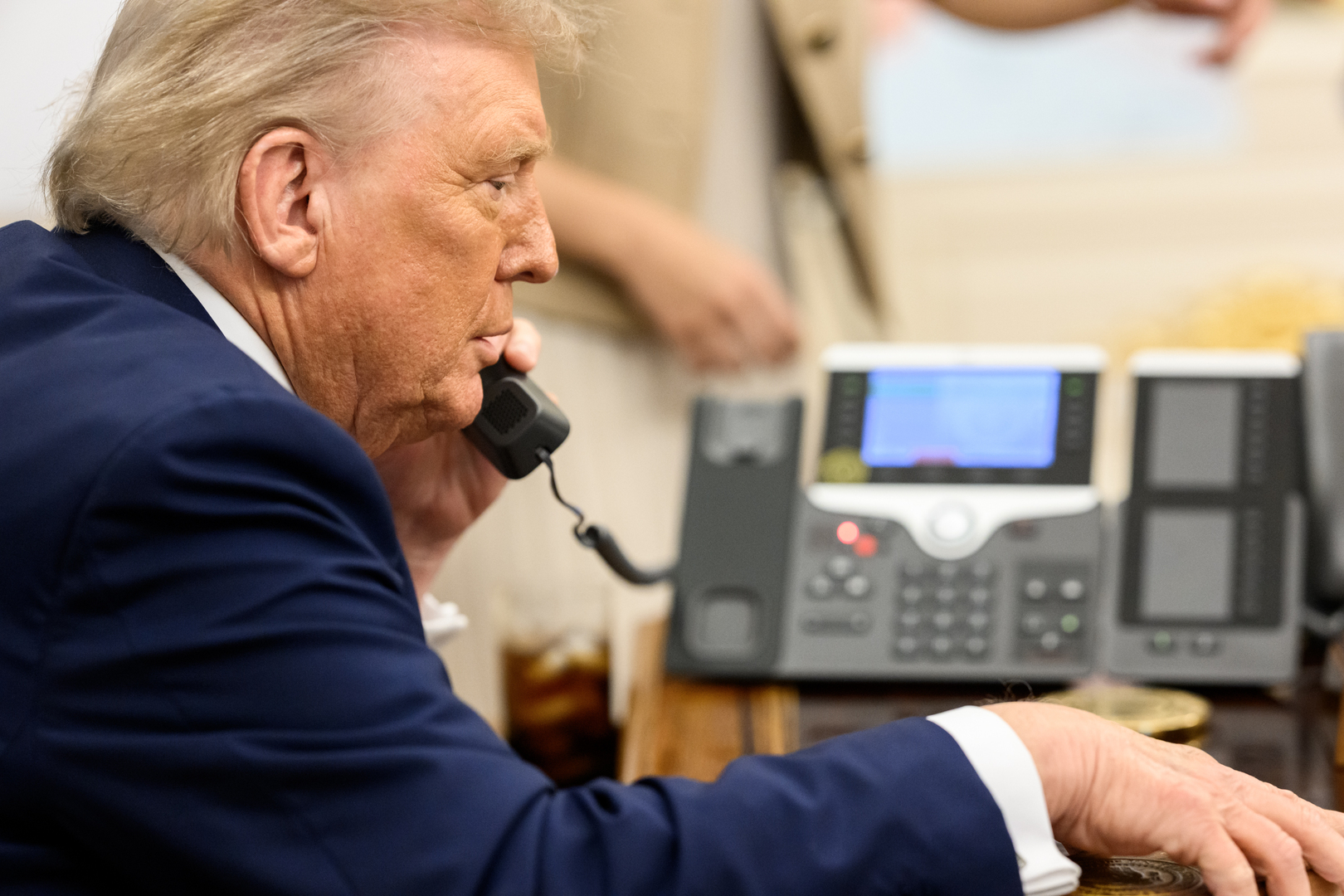

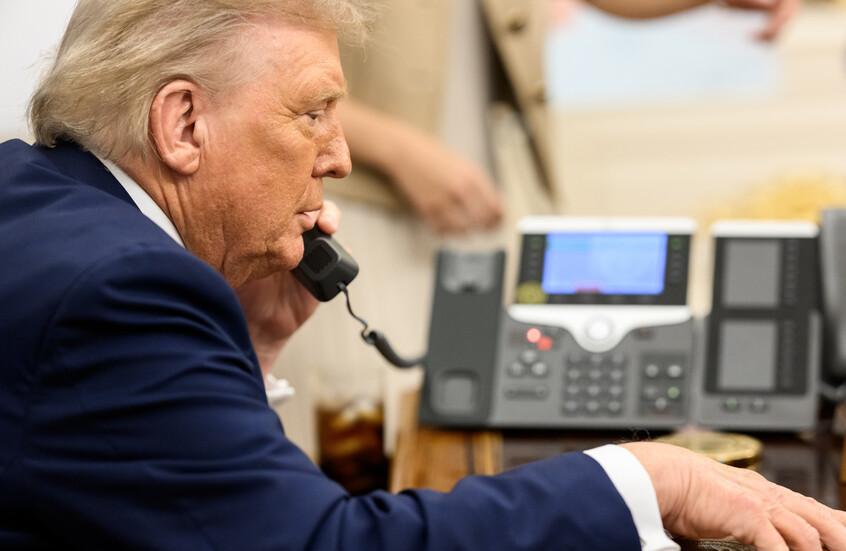

مصدر إيراني ينفي إعلانا لترامب بأن مسؤولين إيرانيين تحدثوا إليه مباشرة وطالبوه بوقف القصف

![مصدر إيراني ينفي إعلانا لترامب بأن مسؤولين إيرانيين تحدثوا إليه مباشرة وطالبوه بوقف القصف]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رضائي: في الحرب المقبلة ربما تزداد مساحة الأراضي الإيرانية

![رضائي: في الحرب المقبلة ربما تزداد مساحة الأراضي الإيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

واشنطن: ترامب سيستخدم الجيش بكامل قوته إن لم تقبل إيران الاتفاق

![واشنطن: ترامب سيستخدم الجيش بكامل قوته إن لم تقبل إيران الاتفاق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب يهدد بضرب مواقع الطاقة والجسور الإيرانية ردا على "مماطلة طهران" (فيديو)

![ترامب يهدد بضرب مواقع الطاقة والجسور الإيرانية ردا على "مماطلة طهران" (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"رويترز": الدوحة أرسلت مفاوضين إلى طهران لإبرام اتفاق نهائي

!["رويترز": الدوحة أرسلت مفاوضين إلى طهران لإبرام اتفاق نهائي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر]() المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

هنغاريا تجدد موقفها الرافض لتزويد أوكرانيا بالسلاح

![هنغاريا تجدد موقفها الرافض لتزويد أوكرانيا بالسلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

زاخاروفا: قصف متحف سيفاستوبول "عمل تخريب وهمجية" والنازيون الجدد يقلدون أسلافهم

![زاخاروفا: قصف متحف سيفاستوبول "عمل تخريب وهمجية" والنازيون الجدد يقلدون أسلافهم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاعات الجوية تسقط 9 طائرات مسيرة كانت متجهة نحو موسكو

![الدفاعات الجوية تسقط 9 طائرات مسيرة كانت متجهة نحو موسكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

فوتشيتش: أوروبا تقترب من موقف ترامب الداعي أوكرانيا للتفاوض

![فوتشيتش: أوروبا تقترب من موقف ترامب الداعي أوكرانيا للتفاوض]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاعتداء الأوكراني على متحف سيفاستوبول أدى إلى دمار لوحة تخلد نصر روسيا في حرب القرم 1854-1855

![الاعتداء الأوكراني على متحف سيفاستوبول أدى إلى دمار لوحة تخلد نصر روسيا في حرب القرم 1854-1855]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. مقتل سائق سيارة إسعاف استهدفتها مسيّرة أوكرانية

![روسيا.. مقتل سائق سيارة إسعاف استهدفتها مسيّرة أوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: استمرار تقدم قواتنا على كافة المحاور في أوكرانيا

![الدفاع الروسية: استمرار تقدم قواتنا على كافة المحاور في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

جمهورية دونيتسك.. مسيرات روسية تدمر مركزا أوكرانيا للتحكم بالمسيرات

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]()

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

RT STORIES

رجي: الدولة وحدها تقود المفاوضات ووقف إطلاق النار أولوية قصوى

![رجي: الدولة وحدها تقود المفاوضات ووقف إطلاق النار أولوية قصوى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

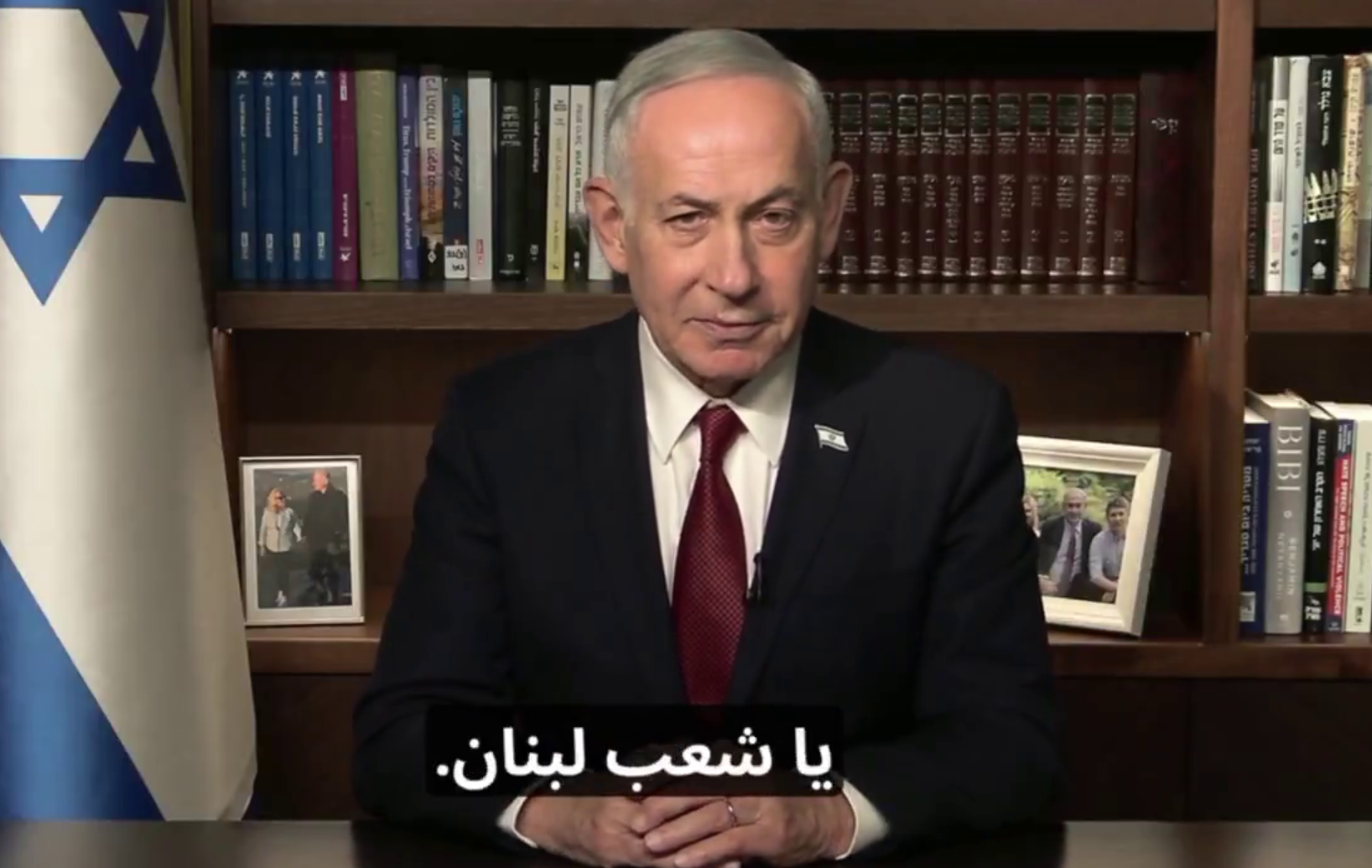

نتنياهو يوجه رسالة مترجمة للعربية إلى الشعب اللبناني (فيديو)

![نتنياهو يوجه رسالة مترجمة للعربية إلى الشعب اللبناني (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"استهداف آلية فيها سرقات من لبنان واحتراقها لساعة كاملة".. عمليات "حزب الله" ضد إسرائيل الأربعاء

!["استهداف آلية فيها سرقات من لبنان واحتراقها لساعة كاملة".. عمليات "حزب الله" ضد إسرائيل الأربعاء]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هرتسوغ: لدي حلم بالسفر إلى بيروت ونمد أيدينا بالسلام إلى لبنان

![هرتسوغ: لدي حلم بالسفر إلى بيروت ونمد أيدينا بالسلام إلى لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عون: المفاوضات تستحق فرصة قبل الحكم عليها

![عون: المفاوضات تستحق فرصة قبل الحكم عليها]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]() اتفاق وقف إطلاق النار بين إسرائيل ولبنان

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

-

![مونديال 2026]()

مونديال 2026

RT STORIES

البرتغال تفوز بصعوبة على نيجيريا قبل كأس العالم

![البرتغال تفوز بصعوبة على نيجيريا قبل كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"الفيفا" يعلن عن الطاقم التحكيمي لمباراة المغرب ضد البرازيل في كأس العالم

!["الفيفا" يعلن عن الطاقم التحكيمي لمباراة المغرب ضد البرازيل في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"تلقينا تطمينات بعدم وقوع حوادث مزعجة في لقاء مصر".. إيران تهدد بإيقاف مبارياتها في المونديال

!["تلقينا تطمينات بعدم وقوع حوادث مزعجة في لقاء مصر".. إيران تهدد بإيقاف مبارياتها في المونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قناة أمريكية "تفسد" خطة مدرب منتخب الجزائر قبل مواجهة الأرجنتين

![قناة أمريكية "تفسد" خطة مدرب منتخب الجزائر قبل مواجهة الأرجنتين]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الاتحاد السنغالي يكشف سبب تفتيش لاعبي المنتخب بشكل مثير للجدل في الولايات المتحدة

![الاتحاد السنغالي يكشف سبب تفتيش لاعبي المنتخب بشكل مثير للجدل في الولايات المتحدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![مونديال 2026]() مونديال 2026

مونديال 2026

-

فيديوهات

RT STORIES

جنوب لبنان.. مسيرة إسرائيلية تستهدف سيارة في مدينة صيدا

#اسأل_أكثر #Question_MoreRT STORIES

روسيا.. افتتاح معرض "أيام الثقافة السودانية" في موسكو

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يعلن عن استهداف مواقع لـ"حماس" في خان يونس

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. الجيش الإسرائيلي يستهدف مدينة صور

#اسأل_أكثر #Question_MoreRT STORIES

جنوب لبنان.. مسيرة إسرائيلية تستهدف سيارة في بلدة الشرقية

#اسأل_أكثر #Question_Moreفيديوهات

"البقاء دائما خطوة إلى الأمام".. خبيرة: الذكاء الاصطناعي يمكنه اختراق كلمات المرور في دقائق معدودة

أصبح الذكاء الاصطناعي أداة تسرع من عملية اختراق كلمات المرور، حيث يساعد القراصنة على تخمين التركيبة الصحيحة، حتى وإن كانت معقدة للغاية، في غضون دقائق معدودة.

وقالت المهندسة التحليلية في شركة "غازإنفورم سيرفيس" يكاترينا إيديمسكايا: "الذكاء الاصطناعي يعمل على تسريع اختراق كلمات المرور بشكل كبير. الخوارزميات الحديثة، مثل PassGAN، التي تم تدريبها على قواعد بيانات ضخمة من المعلومات المسربة، قادرة على توقع التركيبات المحتملة لكلمات المرور بدقة عالية".

وأضافت: "نتيجة لذلك، حتى كلمات المرور المعقدة، إذا كانت تتبع أنماطا شائعة، يمكن اختراقها في غضون دقائق. وهذا يجعل الحماية التقليدية غير موثوقة ويجبر المستخدمين على الانتقال إلى طرق أكثر تقدمًا للحماية".

بالإضافة إلى ذلك، يتيح الذكاء الاصطناعي للمتسللين غير الخبراء تنفيذ عمليات اختراق معقدة. على سبيل المثال، يمكنه تحليل كميات هائلة من البيانات بسرعة وتحديد نقاط الضعف في أنظمة الأمان: في السابق، كان اكتشاف الثغرات الأمنية في الشركات الكبيرة يستغرق أسابيع، بينما يمكن للذكاء الاصطناعي تحديدها في ثوان ويقترح على الفور أفضل طرق الاختراق. كما تساعد الشبكات العصبية المجرمين على البقاء غير مرئيين من خلال تغيير البصمات الرقمية.

ويعمل الذكاء الاصطناعي أيضا على تحسين هجمات التصيد الاحتيالي (Phishing): حيث يقوم بإنشاء رسائل خالية من الأخطاء، مما يصعب تمييزها عن الرسائل الرسمية من البنوك أو الهيئات الحكومية أو الشركات.

وأشارت الخبيرة إلى أن روبوتات الدردشة المدعومة بالذكاء الاصطناعي قادرة على إجراء محادثات في الوقت الفعلي، مع التكيف مع أسلوب تواصل الضحية، مما يزيد بشكل كبير من احتمالية نجاح الخداع.

وتوصي إيديمسكايا: "للحماية من التهديدات الجديدة، يجب اتباع نهج شامل. من المهم استخدام كلمات مرور معقدة وفريدة من نوعها ومديري كلمات المرور، وتفعيل المصادقة الثنائية، وتحديث البرامج بانتظام لإغلاق أي ثغرات أمنية محتملة. كما يجب الانتباه إلى النظافة الرقمية – التحقق من مرسلي الرسائل، وعدم النقر على الروابط المشبوهة، واستخدام الأدوات التي تمنع التصيد الاحتيالي".

وأضافت الخبيرة أن دور الشبكات العصبية في مجال الأمن السيبراني سيزداد في السنوات القادمة سواء في الهجمات أو في الحماية: "لقد غير الذكاء الاصطناعي بالفعل عالم الأمن السيبراني، ودوره في الهجمات والحماية سيستمر في النمو. الشيء الرئيسي هو عدم الاسترخاء والبقاء دائمًا خطوة إلى الأمام".

المصدر: RT

إقرأ المزيد

روسيا.. الذكاء الاصطناعي يساعد في اكتشاف شبكة احتيال

أعلنت المتحدثة باسم وزارة الداخلية الروسية إيرنا فولك أن قوات الأمن الروسية تمكنت من اكتشاف شبكة من المحتالين تستخدم خوادم افتراضية في أوروبا للتحكم في المكالمات عن بعد.

علماء: الاعتماد المفرط على روبوتات الدردشة عادة ضارة

أجرى مختبر MIT الإعلامي وشركة OpenAI دراسة مشتركة لتحليل تأثير استخدام روبوتات الدردشة القائمة على الذكاء الاصطناعي مثل ChatGPT على الرفاهية العاطفية والاجتماعية للمستخدمين.

أكاديمي روسي: لا يمكن للذكاء الاصطناعي أن يحل محل العلماء

أكد الأكاديمي الروسي إيغور كالييف أن "المبادئ الأساسية للبحث عن قوانين في مجموعات البيانات يجب صياغتها أولا من قبل العلماء، ثم تدريب الذكاء الاصطناعي عليها".

اختبار ميزة جديدة تعتمد على الذكاء الاصطناعي في "إنستغرام"

ذكرت مواقع مهتمة بشؤون التقنية أن شركة "ميتا" بدأت باختبار ميزة جديدة تعتمد على الذكاء الاصطناعي في "إنستغرام".

عالم الهاكرز.. مخاطر الجرائم الإلكترونية

في العصر الرقمي، نحن نمضي الجزء الأكبر من حياتنا في الفضاء السيبراني. نتسوق عبر الإنترنت. نكون صداقات عبر الإنترنت، نعمل ونرتاح عبر الإنترنت.

التعليقات