Stories

-

![مونديال 2026]()

مونديال 2026

RT STORIES

من بيليه إلى مارادونا.. "أزتيكا" ملعب الأساطير يفتتح مونديال 2026 برقم تاريخي

![من بيليه إلى مارادونا.. "أزتيكا" ملعب الأساطير يفتتح مونديال 2026 برقم تاريخي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مونديال 2026.. كل ما تريد معرفته لحظة بلحظة!

![مونديال 2026.. كل ما تريد معرفته لحظة بلحظة!]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قبل مباراة الافتتاح.. احتجاجات وتهديدات أمنية تسبق انطلاق مونديال 2026 في المكسيك

![قبل مباراة الافتتاح.. احتجاجات وتهديدات أمنية تسبق انطلاق مونديال 2026 في المكسيك]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

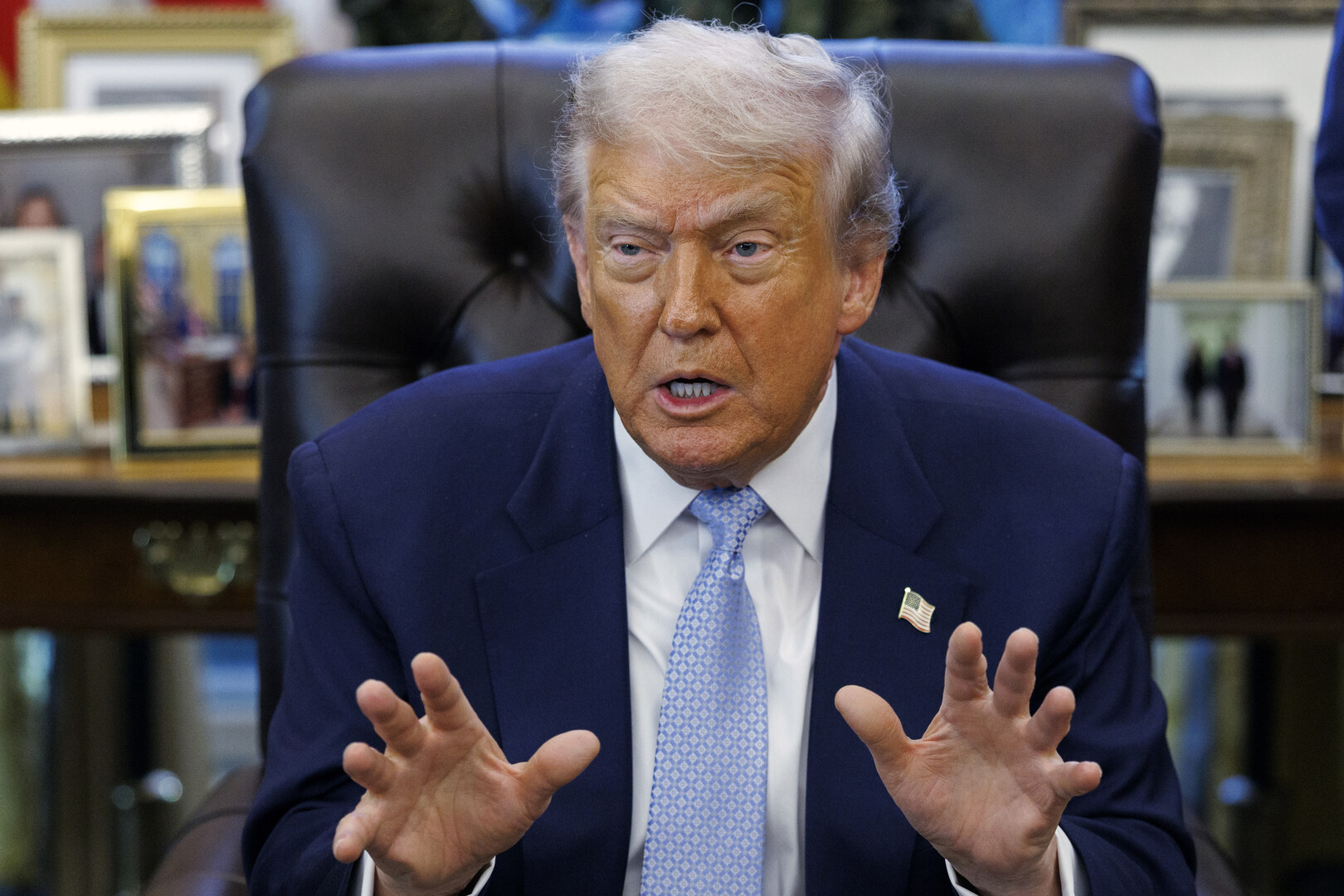

بعد استبعاد الحكم الصومالي.. ترامب يثير الجدل بتصريحاته حول زوار كأس العالم 2026

![بعد استبعاد الحكم الصومالي.. ترامب يثير الجدل بتصريحاته حول زوار كأس العالم 2026]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إلهان عمر تهاجم قرار استبعاد أرتان ومتضامنون يستحضرون أشهر أغنية مونديالية بصوت صومالي

![إلهان عمر تهاجم قرار استبعاد أرتان ومتضامنون يستحضرون أشهر أغنية مونديالية بصوت صومالي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحكم "المستبعد" أرتان ضيفا على القصر الرئاسي بعد أزمة المونديال

![الحكم "المستبعد" أرتان ضيفا على القصر الرئاسي بعد أزمة المونديال]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![مونديال 2026]() مونديال 2026

مونديال 2026

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

دميترييف: لقاء مرتقب مع ويتكوف وكوشنر في يونيو

![دميترييف: لقاء مرتقب مع ويتكوف وكوشنر في يونيو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بلومبرغ: الأوروبيون يسعون لدعم ترامب لمفاوضات أوكرانيا بمشاركة روسيا

![بلومبرغ: الأوروبيون يسعون لدعم ترامب لمفاوضات أوكرانيا بمشاركة روسيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسيرات أوكرانية تستهدف منازل في كراسنودار وتشعل حريقا في مصفاة نفط (فيديو)

![مسيرات أوكرانية تستهدف منازل في كراسنودار وتشعل حريقا في مصفاة نفط (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

هنغاريا تجدد موقفها الرافض لتزويد أوكرانيا بالسلاح

![هنغاريا تجدد موقفها الرافض لتزويد أوكرانيا بالسلاح]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر]()

المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

RT STORIES

الهند تعلن مقتل 3 من بحارتها في هجوم أمريكي على سفينة شحن قبالة سواحل عُمان

![الهند تعلن مقتل 3 من بحارتها في هجوم أمريكي على سفينة شحن قبالة سواحل عُمان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

CNN: وفد قطر المفاوض لا يزال في طهران

![CNN: وفد قطر المفاوض لا يزال في طهران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن استهداف مواقع "مهمة" للجيش الأمريكي في الأردن

![الحرس الثوري الإيراني يعلن استهداف مواقع "مهمة" للجيش الأمريكي في الأردن]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إثر هجمات إيرانية.. الكويت تعلن إغلاق أجوائها مؤقتا

![إثر هجمات إيرانية.. الكويت تعلن إغلاق أجوائها مؤقتا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن استهداف 18 موقعا عسكريا أمريكيا في 3 قواعد جوية

![الحرس الثوري الإيراني يعلن استهداف 18 موقعا عسكريا أمريكيا في 3 قواعد جوية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"الأمن القومي" في البرلمان الإيراني: لن تقتصر الحرب هذه المرة على المنطقة

!["الأمن القومي" في البرلمان الإيراني: لن تقتصر الحرب هذه المرة على المنطقة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القيادة المركزية الأمريكية تعلن بدء ضربات ضد أهداف إيرانية

![القيادة المركزية الأمريكية تعلن بدء ضربات ضد أهداف إيرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر]() المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

المواجهة الأمريكية الإسرائيلية مع إيران بين المد والجزر

-

![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]()

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

RT STORIES

لحظة بلحظة.. استمرار القصف المتبادل بين "حزب الله" وإسرائيل رغم وقف إطلاق النار

![لحظة بلحظة.. استمرار القصف المتبادل بين "حزب الله" وإسرائيل رغم وقف إطلاق النار]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رجي: الدولة وحدها تقود المفاوضات ووقف إطلاق النار أولوية قصوى

![رجي: الدولة وحدها تقود المفاوضات ووقف إطلاق النار أولوية قصوى]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

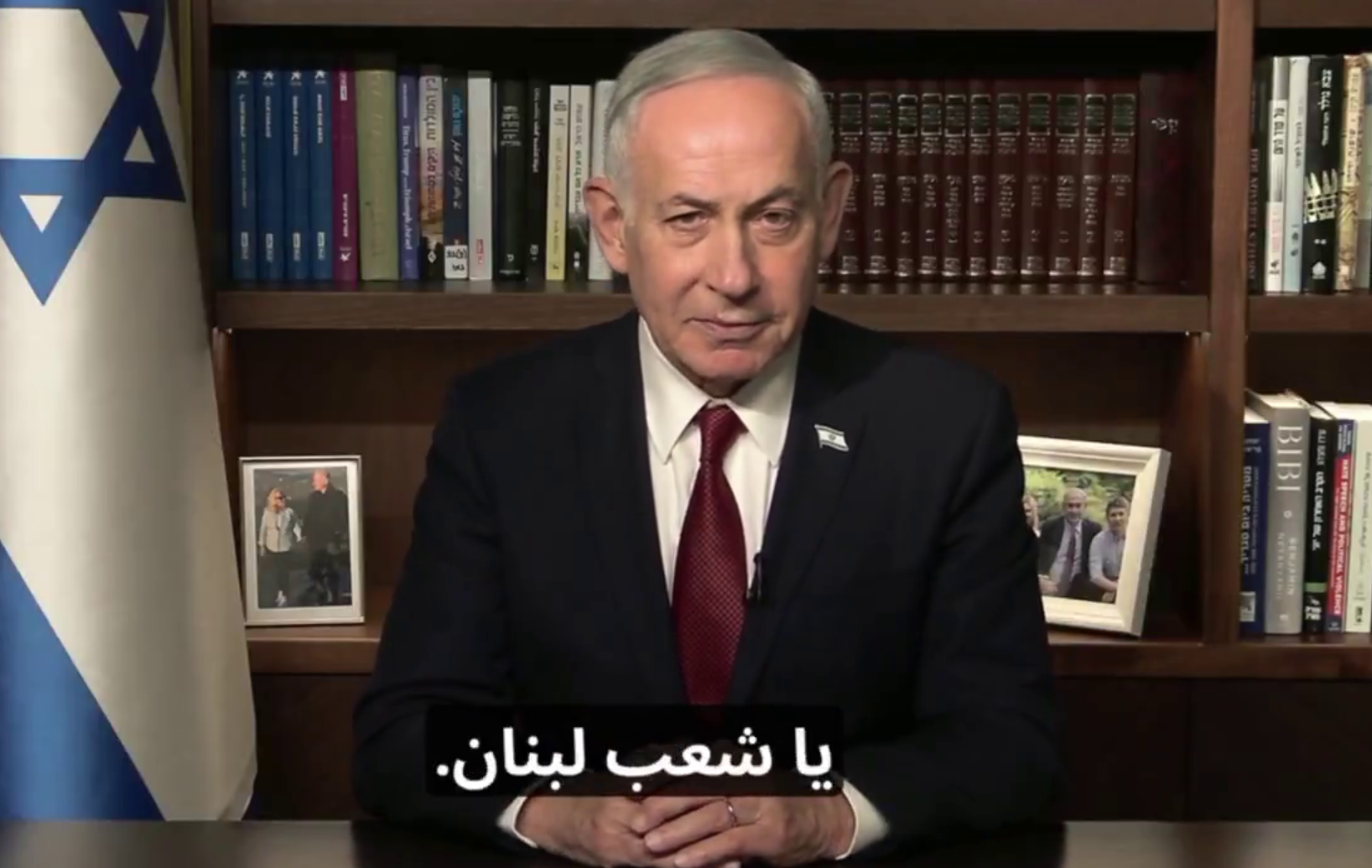

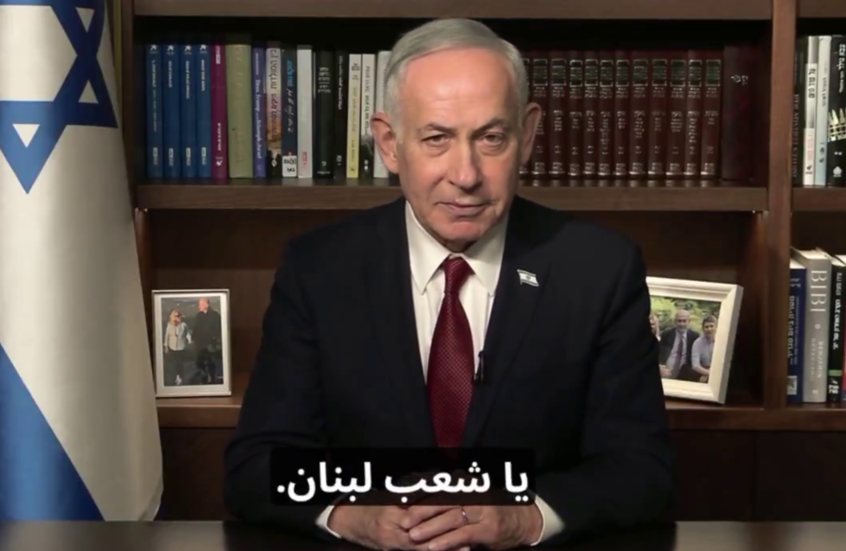

نتنياهو يوجه رسالة مترجمة للعربية إلى الشعب اللبناني (فيديو)

![نتنياهو يوجه رسالة مترجمة للعربية إلى الشعب اللبناني (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"استهداف آلية فيها سرقات من لبنان واحتراقها لساعة كاملة".. عمليات "حزب الله" ضد إسرائيل الأربعاء

!["استهداف آلية فيها سرقات من لبنان واحتراقها لساعة كاملة".. عمليات "حزب الله" ضد إسرائيل الأربعاء]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![اتفاق وقف إطلاق النار بين إسرائيل ولبنان]() اتفاق وقف إطلاق النار بين إسرائيل ولبنان

اتفاق وقف إطلاق النار بين إسرائيل ولبنان

-

![اعتقال أجنبي في موسكو خطط لاغتيال عسكري من وزارة الدفاع الروسية بإشراف أوكراني (فيديو)]()

اعتقال أجنبي في موسكو خطط لاغتيال عسكري من وزارة الدفاع الروسية بإشراف أوكراني (فيديو)

RT STORIES

اعتقال أجنبي في موسكو خطط لاغتيال عسكري من وزارة الدفاع الروسية بإشراف أوكراني (فيديو)

![اعتقال أجنبي في موسكو خطط لاغتيال عسكري من وزارة الدفاع الروسية بإشراف أوكراني (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبا عبر البلوتوث

قال المحلل الرائد في مجال الأمن السيبراني بشركة MТС Web Services الروسية جميل مجيدوف إنه من خلال البلوتوث يمكن لقراصنة المعلومات اختراق أي جهاز تقريبا.

ومن بين تلك الجهزة الهواتف الذكية والأجهزة اللوحية وأجهزة الكمبيوتر المنزلية.

ويستخدم المهاجمون برامج خاصة تساعد في اكتشاف اتصالات البلوتوث النشطة القريبة، ويمكنهم أيضا معرفة الشبكات التي اتصل بها جهاز المستخدم سابقا".

وأوضح قائلا:"عندما يكتشف القراصنة مثل هذه العلاقات وسجل الاتصالات يمكنهم خداع جهاز البلوتوث الخاص عن طريق إنشاء شبكة موثوق بها يتحكمون فيها. وبعد ذلك سيتصل هاتف المستخدم بها تلقائيا".

وأشار الخبير إلى أن مثل هذا المخطط يسمح باختراق أي معلومات موجودة على الجهاز والتحكم في الجهاز والأدوات الذكية المرتبطة به أو تعطيله وكذلك اعتراض البيانات وإدخال تغييرات عليها، وتنزيل البرامج الضارة وتتبع موقع المستخدم. وفي أغلب الأحيان تحدث مثل هذه الاختراقات، حسب الخبير، في الأماكن العامة، ولهذا يحتاج المهاجمون فقط إلى جهاز كمبيوتر محمول عادي ومحول بلوتوث رخيص وبرامج خاصة.

"احذروا الأساليب الجديدة".. خبير روسي يحذّر من تقنيات "التزييف العميق"

ومن أجل الحماية من مثل هذه الهجمات، يوصي مجيدوف بإيقاف تشغيل تقنية البلوتوث عند عدم الحاجة إليها، خاصة في الأماكن العامة. ومن الضروري أيضا فصل وظائف تبادل البيانات التي تستخدم تقنيات Bluetooth، مثل AirDrop، في إعدادات التطبيق. ويجب تشغيلها فقط في تلك اللحظات التي يتلقى فيها المستخدم بيانات من مصدر مألوف.

يجب أيضا استخدام كلمات مرور قوية وعدم قبول طلبات الاتصال من أجهزة غير معروفة. وستساعد التحديثات المنتظمة أيضا على زيادة موثوقية الجهاز الذكي لأن المطورين يقومون بعد التحديث بإغلاق نقاط الضعف والثغرات المكتشفة في Bluetooth. ولا ينصح الخبير أيضا بإتاحة الوصول إلى Bluetooth لجميع التطبيقات المتتالية: من الأفضل تكوين إعدادات الرؤية بحيث لا تتمكن من اكتشاف الجهاز الذكي سوى تلك الأدوات الذكية التي تم الاتصال بينها بالفعل.

هناك خمسة أنواع من الهجمات عن طريق البلوتوث. ومن بينها، على وجه الخصوص، BlueJacking عندما يعترض المهاجم جهاز Bluetooth الخاص بالضحية ويرسل إعلانات غير مرغوب فيها أو أنواع أخرى من الرسائل غير المرغوب فيها منه إلى أجهزة قريبة، وBlueSnarfing عندما يتصل المهاجم بالجهاز عبر البلوتوث ويسرق البيانات الشخصية.

المصدر: نوفوستي

إقرأ المزيد

تحذير أمني: ثغرة في التعرف على الوجه تهدد هواتف ذكية واسعة الانتشار

حذّرت منظمة Which؟ من ثغرة أمنية واسعة في أنظمة التعرف على الوجه في عدد كبير من الهواتف الذكية، بعد أن أظهرت اختبارات أن هذه التقنية يمكن خداعها بسهولة باستخدام صور مطبوعة.

التعليقات